Попросили посмотреть сервер – непонятным образом шел спам.

Первая мысль была в том что неправильно настроены соединители получения и отправки, но оказалось что все в порядке.

однако обнаружилось, что действительно через соеденитель получения со стороны интернета через нас делают рассылки.

Выключили соеденитель получения – спам перестал идти.

Включили – спам опять идет.

Немного подумав решили включить антиспам – агент на сервере и заблокировать IP спамера.

Добавили IP спамера в черный список …. и спам продолжает идти. Общее впечатление – что включен у нас опенрелэй, но по факту опенрелэя нет. Блокируем на фаерволе IP – спам прекращается на время, потом опять начинает идти но с другого адреса.

“Наверное неправильный антиспам фильтр у microsoft” – подумали мы и поставили ORF.

Сразу в логах обнаружилось интересное:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 |

Version: 4.4 REGISTERED Log Mode: Verbose Server: ADC.mydomen.local Source: MSEXCHANGE Time: 29.05.2012 19:46:41 Class: Whitelist Severity: Information Actions: (not available) Filtering Point: On Arrival HELO/EHLO Domain: (not available) Related IP Address: 197.255.175.253 Message ID: (not available) Email Subject: INDEPENDENT EXPRESS DELIVERY PAYMENT ARRANGEMENT. Sender: info@delivery.com Recipient(s): * ephraimsbrat@yahoo.com * ephron1@att.net * ephwin@aol.com * epi.salazar@seshorizon.com * epi@rockoi.com * epiaxor@aim.com * epibate@web.de * epic@gvtc.com * epic_dynamite@yahoo.com * epic_music@hotmail.com * epiceneexperience@yahoo.com * epicentre@tbc.dk * epictitanium@hotmail.com.if * epicuresc@hotmail.com * epidemiadeathmetal@gmail.com * epidemic_decay@yahoo.com * epierce212@yahoo.com * epifox@yahoo.co.uk * epileptichero@hotmail.com * epillado1@hotmail.com * epillipsias@hotmail.com * epilogueproduction@hotmail.com * epiman1@aol.com * epimntl@mail.mediaone.net * epinnell@pbmgraphics.com * epinto3@cox.net * epinto3@home.com * epiphani@powertrip.net * epiphany_ministries@yahoo.com * episbootgirl@web.de * episode13@insomniaproductions.org * episode888@web.de * episteels@yahoo.com * episthetruth@gmail.com * epixmiami@yahoo.com * epizarro@sandiego.gov * epj@nmss.com * epk1halau@bellatlantic.net * epl@georgetowntx.org * epl@michianatoday.com * epl@sover.net * epl@wcc.net * eplaas@gmail.com * eploya612@yahoo.com * epm0131@mail.ecu.edu * epm22@bluewin.ch * epmaraia@earthlink.net * epmd@erix.ericsson.se * epmd60@hotmail.com * epmissmarple@aol.com Message: Authenticated session, type: organization. |

Обратите внимание на эту строку:

|

1 |

Authenticated session, type: organization. |

Ситуация очень похожа на эту: http://www.msexchange.ru/forum/read.php?FID=7&TID=4114

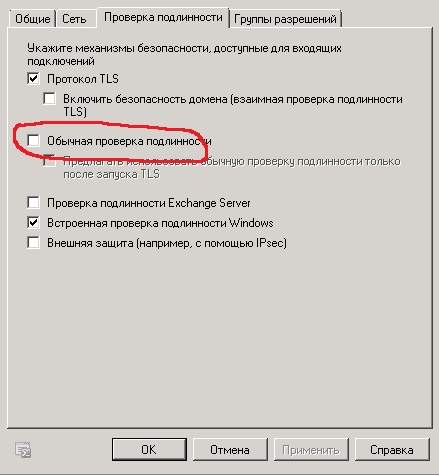

Немного подумав заходим на соеденитель получения и убираем галочку

… и спам перестает идти ))))

Что было?

было все очень просто: утек пароль доменной учетной записи. Так как опенрэлэй закрыт, то отправить письма через наш сервер можно было только авторизовавшись на SMTP сервере. При наличии логин/пароля отправить почту не составляет никаких проблем. что спамеры и делали.

PS:

Я так как посмотреть кто авторизовался на SMTP коннекторе?

Включить ведение журнала, коннектора

после зайти на

|

1 |

C:\Program Files\Microsoft\Exchange Server\V14\TransportRoles\Logs\ProtocolLog\SmtpReceive |

Ищем среди всех строк эти:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

8CF0BC626049D00,5,192.168.77.2:25,197.242.101.57:53700,>,250-SIZE 10485760, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,6,192.168.77.2:25,197.242.101.57:53700,>,250-PIPELINING, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,7,192.168.77.2:25,197.242.101.57:53700,>,250-DSN, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,8,192.168.77.2:25,197.242.101.57:53700,>,250-ENHANCEDSTATUSCODES, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,9,192.168.77.2:25,197.242.101.57:53700,>,250-STARTTLS, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,10,192.168.77.2:25,197.242.101.57:53700,>,250-AUTH NTLM LOGIN, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,11,192.168.77.2:25,197.242.101.57:53700,>,250-8BITMIME, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,12,192.168.77.2:25,197.242.101.57:53700,>,250-BINARYMIME, 2012-05-29T16:05:52.678Z,ADC\mail.myfirm.com,08CF0BC626049D00,13,192.168.77.2:25,197.242.101.57:53700,>,250 CHUNKING, 2012-05-29T16:05:52.682Z,ADC\mail.myfirm.com,08CF0BC626049CFE,14,192.168.77.2:25,197.242.101.57:53702,<,AUTH LOGIN, 2012-05-29T16:05:52.682Z,ADC\mail.myfirm.com,08CF0BC626049CFE,15,192.168.77.2:25,197.242.101.57:53702,>,334 <authentication response>, 2012-05-29T16:05:52.818Z,ADC\mail.myfirm.com,08CF0BC626049CF2,16,192.168.77.2:25,197.242.101.57:53695,>,334 <authentication response>, 2012-05-29T16:05:52.819Z,ADC\mail.myfirm.com,08CF0BC626049CF3,16,192.168.77.2:25,197.242.101.57:53692,>,334 <authentication response>, 2012-05-29T16:05:53.173Z,ADC\mail.myfirm.com,08CF0BC626049CF0,17,192.168.77.2:25,197.242.101.57:53690,*,SMTPSubmit SMTPSubmitForMLS SMTPAcceptAnyRecipient SMTPAcceptAuthenticationFlag SMTPAcceptAnySender SMTPAcceptAuthoritativeDomainSender BypassAntiSpam BypassMessageSizeLimit SMTPSendEXCH50 SMTPAcceptEXCH50 AcceptRoutingHeaders AcceptForestHeaders AcceptOrganizationHeaders SendRoutingHeaders SendForestHeaders SendOrganizationHeaders SMTPSendXShadow SMTPAcceptXShadow,Set Session Permissions 2012-05-29T16:05:53.178Z,ADC\mail.myfirm.com,08CF0BC626049CF0,18,192.168.77.2:25,197.242.101.57:53690,*,MYDOMAIN\Administrator,authenticated 2012-05-29T16:05:53.178Z,ADC\mail.myfirm.com,08CF0BC626049CF0,19,192.168.77.2:25,197.242.101.57:53690,>,235 2.7.0 Authentication successful, 2012-05-29T16:05:53.182Z,ADC\mail.myfirm.com,08CF0BC626049CF1,17,192.168.77.2:25,197.242.101.57:53691,*,SMTPSubmit SMTPSubmitForMLS SMTPAcceptAnyRecipient SMTPAcceptAuthenticationFlag SMTPAcceptAnySender SMTPAcceptAuthoritativeDomainSender BypassAntiSpam BypassMessageSizeLimit SMTPSendEXCH50 SMTPAcceptEXCH50 AcceptRoutingHeaders AcceptForestHeaders AcceptOrganizationHeaders SendRoutingHeaders SendForestHeaders SendOrganizationHeaders SMTPSendXShadow SMTPAcceptXShadow,Set Session Permissions 2012-05-29T16:05:53.185Z,ADC\mail.myfirm.com,08CF0BC626049CF1,18,192.168.77.2:25,197.242.101.57:53691,*,MYDOMAIN\Administrator,authenticated 2012-05-29T16:05:53.185Z,ADC\mail.myfirm.com,08CF0BC626049CF1,19,192.168.77.2:25,197.242.101.57:53691,>,235 2.7.0 Authentication successful, 2012-05-29T16:05:54.224Z,ADC\mail.myfirm.com,08CF0BC626049CF8,16,192.168.77.2:25,197.242.101.57:53699,>,334 <authentication response>, 2012-05-29T16:05:54.248Z,ADC\mail.myfirm.com,08CF0BC626049CFF,14,192.168.77.2:25,197.242.101.57:53703,<,AUTH LOGIN, |

Среди кучи непонятных букв мы наталкивеемся на одну инересную вешь:

Обратите внимание на:

|

1 2 |

MYDOMAIN\Administrator,authenticated 2.7.0 Authentication successful, |

именно на это обращаем внимание !!!

Это значит только одно: доменная учетная запись Administrator как раз и была скомпрометирована, и от ее имени велась рассылка.

Жесть конечно, но так тоже бывает.

Удачи!